Un día como cualquier otro en la oficina, mucho lío, corriendo a todos sitios, leo este e-mail, respondo a otro, borro un tercero. Recibo uno nuevo, me han compartido un documento. Es un HTML que me abre una web pidiendo que me identifique con mi cuenta. Ando con prisa y necesito el documento, meto mis credenciales donde me lo piden pero no pasa nada. ¿Y mi documento? Da igual, llego tarde, luego lo miro.

Tras terminar la reunión tengo 14 e-mails de mis contactos preguntando por un e-mail que les he enviado que dice compartir un documento que no está. Han metido su usuario y contraseña como les pedía pero no hay nada. ¿Te suena? Empieza la fiesta.

Quizás tú no hayas caído en la trampa, pero seguro que algún familiar o amigo ha tenido la mala suerte de hacerlo. Ahora se le llama a esto Ingeniería Social. Es el engaño de toda la vida que mis abuelos llamaban el timo de la estampita. Todo se basa en la confianza depositada por el usuario receptor del mensaje (víctima objetivo) en el usuario emisor (víctima ya comprometida por el ataque). Si el e-mail me lo envía un familiar/amigo/compañero, seguro que es de fiar.

El primer paso del ataque consiste en conseguir el acceso a cuentas de correo electrónico, redes sociales, etc. ¿Sabes esas noticias que a veces lees, pero no haces mucho caso del tipo Roban datos de otros 18 millones de cuentas de correo electrónico y sus contraseñas en Alemania? Pues así empieza todo.

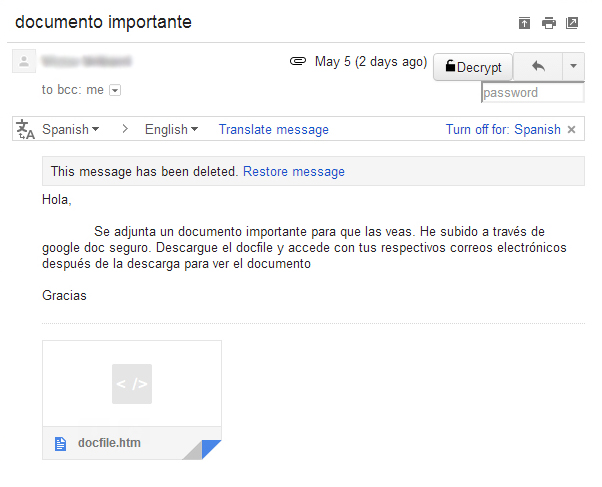

Desde esas cuentas a las que consiguen acceso, los criminales envían a los contactos de ese usuario comprometido correos , indicando que se han subido unos documentos importantes,similares a los que se muestran el la imagen.

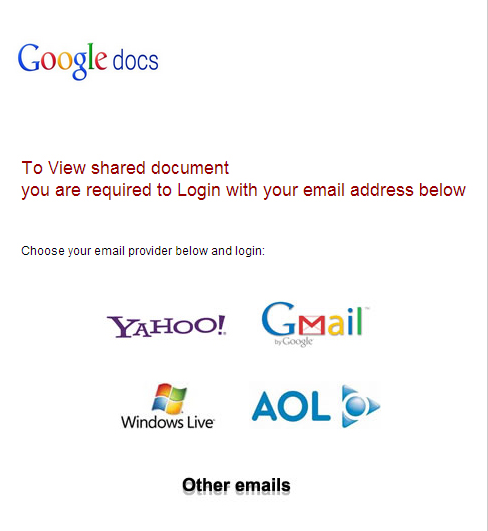

Los receptores, que confían en quién se lo manda, no dudan en seguir las instrucciones. Primero abren el documento adjunto, llamado docfile.htm, que abre una web con diferentes formas de identificarme. Muy amables. Me dejan utilizar con cualquiera de mis cuentas. Ante todo facilidad.

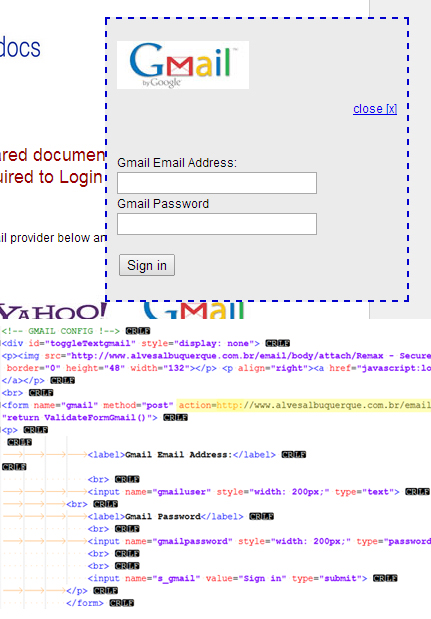

Si analizamos un poco el código de la web que se nos presenta, descargando el documento docfile.htm y abriendolo con cualquier editor de texto (e.g., Notepad++), podemos observar algunas cosas sospechosas, si es que hasta el momento ya no nos olía mal la cosa. La clave de todo está en el código HTML de los formularios que se presentan cuando pinchamos en la imagen de alguno de los servicios presentados.

Si nos fijamos en el “action” del formulario, lo que define dónde se envían los campos, podemos observar que no apunta a Google, si no a un dominio diferente, en este caso Brasileño. Esto indica que una vez introduzcamos los datos y pulsemos el botón, estaremos enviando nuestro usuario y contraseña a un atacante que, posteriormente, los utilizará para acceder a nuestra cuenta y volver a reenviarse a todos nuestros contactos. Y comienza el bucle.

Alguno podría pensar que la solución a esta amenaza es ir a por los propietarios del dominio, en este caso Brasileño, pero el problema es que ellos son otra víctima, también controlada por el atacante. Otro peón dentro del tablero. Si pensamos en lo sencillo que es enviar un e-mail de forma automática y en el porcentaje ALTO de usuarios que no son conscientes del peligro, el resultado es un ejército de peones a las órdenes del atacante para poder difundir lo que él desee (e.g., spam, phishing, malware…). Y todo esto siempre, recordemos, con la posición estratégica favorable de contar con la confianza de los destinatarios (Ingeniería Social), aumentando así exponencialmente el impacto del ataque.

Alguno se estará preguntando ahora, ¿y qué hago yo que abrí uno de estos correos? Lo primero de todo y más importante es cambiar las contraseñas de acceso a las cuentas que puedan estar comprometidas. Lo segundo, y no menos importante, es explicar esto mismo a aquellos conocidos que puedan haberse visto afectados.

Pues nada, os dejo, me ha llegado un correo nuevo, veamos que toca ahora…