Me parece que se me había pasado comentaros pero…

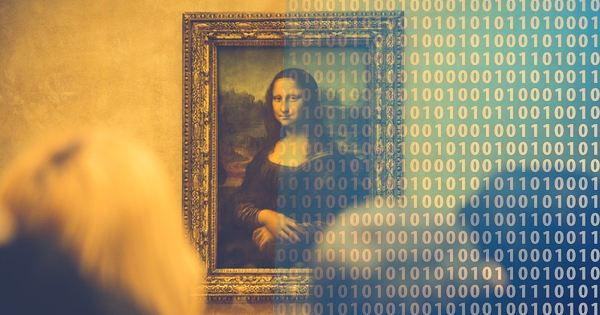

La ocultación de información en lugares que inicialmente parecen inocuos ha sido y sigue siendo un método muy utilizado. La mayor ventaja de la esteganografía es que los mensajes enviados pueden pasar completamente inadvertidos, ya que nadie puede pensar que ocultan algo más de lo que se ve a primera vista.

Multitud de gobiernos y ejércitos han utilizado infinidad de técnicas que se englobarían dentro de la esteganografía en varias situaciones de conflicto. Un ejemplo claro es el mensaje enviado por un espía alemán durante la primera guerra mundial:

“Apparently neutral’s protest is thoroughly discounted and ignored. Isman hard hit. Blockade issue affects pretext for embargo on by-products, ejecting suets and vegetable oils.”

Si extraemos la segunda letra de cada una de las palabras de este a priori inocente texto, obtenemos la frase: “Pershing sails from NY June 1”. Aunque el mensaje llegó sin ningún problema, la información que obtuvieron no fue muy buena, dado que el comandante en jefe Pershing abandonó el puerto de Nueva York el 28 de mayo.

Durante la segunda guerra mundial se optó por otro medio para la comunicación con los espías, los periódicos. Por ejemplo, realizaban pequeñas perforaciones en determinadas letras de ciertos artículos para así posteriormente poder obtener los mensajes con tan solo sostenerlo a la luz. Muchos recordaréis como en la película basada en la vida de John Nash (A Beautiful Mind), Russell Crowe buscaba mensajes ocultos en los periódicos de la época.

Otro ejemplo mediático del uso de la esteganografía se ha podido ver en Mr. Robot, cuando Elliot esconde la información personal que ha conseguido en discos de música, y luego los almacena en un álbum con sus respectivos títulos para que nadie sospeche. En la actualidad varias familias de malware utilizan la esteganografía para ocultar la URL de donde obtienen sus diferentes módulos de funcionamiento o archivos de configuración.

Generalmente el método más extendido es el denominado como “Least Significant Bit” (LSB), en el que se hace uso del bit menos significativo de cada byte para almacenar el mensaje deseado. Esta técnica se puede utilizar en varios contenedores, como podrían ser imágenes o canciones. Uno de los programas más míticos para iniciarse en la esteganografía es steghide, que permite la ocultación automática de datos utilizando esta técnica. Para ilustrar la técnica, imaginemos que queremos ocultar la letra “A” en una imagen de 8 bits. En este caso queremos ocultar los bits “1000001” que es 65 en binario (código de A en ASCII), para lo cual necesitaríamos 8 pixeles consecutivos para ocultar la letra:

“11100110 01101101 01110100 10010101 10011110 10001111 00001010 11010001”

“11100111 01101100 01110100 10010100 10011110 10001110 00001011 11010001”

Como podéis ver, aunque el refranero nos diga que muchas veces no vemos una situación en su conjunto porque estamos prestando atención a los detalles, en algunas ocasiones es al revés, y es el bosque el que no nos permite ver los árboles.

El que avisa no es traidor.